L'identité est devenu le nouveau périmètre. Les équipes informatiques qui cherchent à assurer la sécurité des identifiants dans leur entreprise veulent des solutions intégrées qui valident l'identité de leurs utilisateurs avant que de leur accorder un accès aux ressources critiques. C'est encore plus impérieux quand il s'agit d'accès et d'utilisateurs à privilèges élevés. Les accès privilégiés sont les plus ciblés par les cyber criminels. Selon une étude Forrester, 80% des brèches de sécurité impliquent des identifiants à privilèges. C'est donc sans surprise que le Gartner classe le PAM (Privileged Access Management) en 2e poste de croissance des budgets de sécurité informatique dans leur rapport "Top 10 Security Projects for 2019" sorti en février 2019.

SSO et PAM : Rendre l'expérience d'accès sécurisée invisible pour l'utilisateur

Le SSO (Single Sign-On) ou authentification unique désigne le système d'authentification de session utilisateur qui permet d'appliquer un seul set d'identifiants (login et mot de passe) pour donner accès à plusieurs applications, ces dernières pouvant être hébergées sur site et/ou dans le Cloud. Le service SSO simplifie encore plus de rendu utilisateur en lui permettant de passer d'application en application au sein d'une même session sans jamais avoir à s'identifier de nouveau.

Dans les coulisses, l'entreprise peut également tirer parti du SSO pour tracer les activités des utilisateurs aux fins de supervision ou d'audit des comptes et accès. L'authentification unique peut aussi être renforcée par des facteurs supplémentaires (token, empreinte, cartes, passwords dynamiques, etc.) pour plus de sécurité (MFA, Multi-factor authentication).

La gestion des accès à privilèges (PAM), aussi appelé gestion des comptes à privilèges, se rapporte à des pratiques et des solutions s'appliquant à administrer les privilèges et accès privilégiés des comptes utilisateurs, applications, bases de données, serveurs, dispositifs réseau, etc. En règle générale, les comptes à privilèges, ont accès aux systèmes et applications critiques qui peuvent contenir des informations confidentielles et de la propriété intellectuelle.

Le SSO de OneLogin et le PAM de BeyondTrust s'intègre parfaitement pour fluidifier les accès et garantir les privilèges.

Lorsqu'une entreprise met en place le SSO et MFA SAML ou Radius de OneLogin avec la solution centralisée PAM de BeyondTrust, elle s'assure que seuls les utilisateurs autorisés accèdent à leur compte avec les bons privilèges. Cette intégration réduit significativement la surface d'attaque, tout en améliorant la visibilité et le reporting.

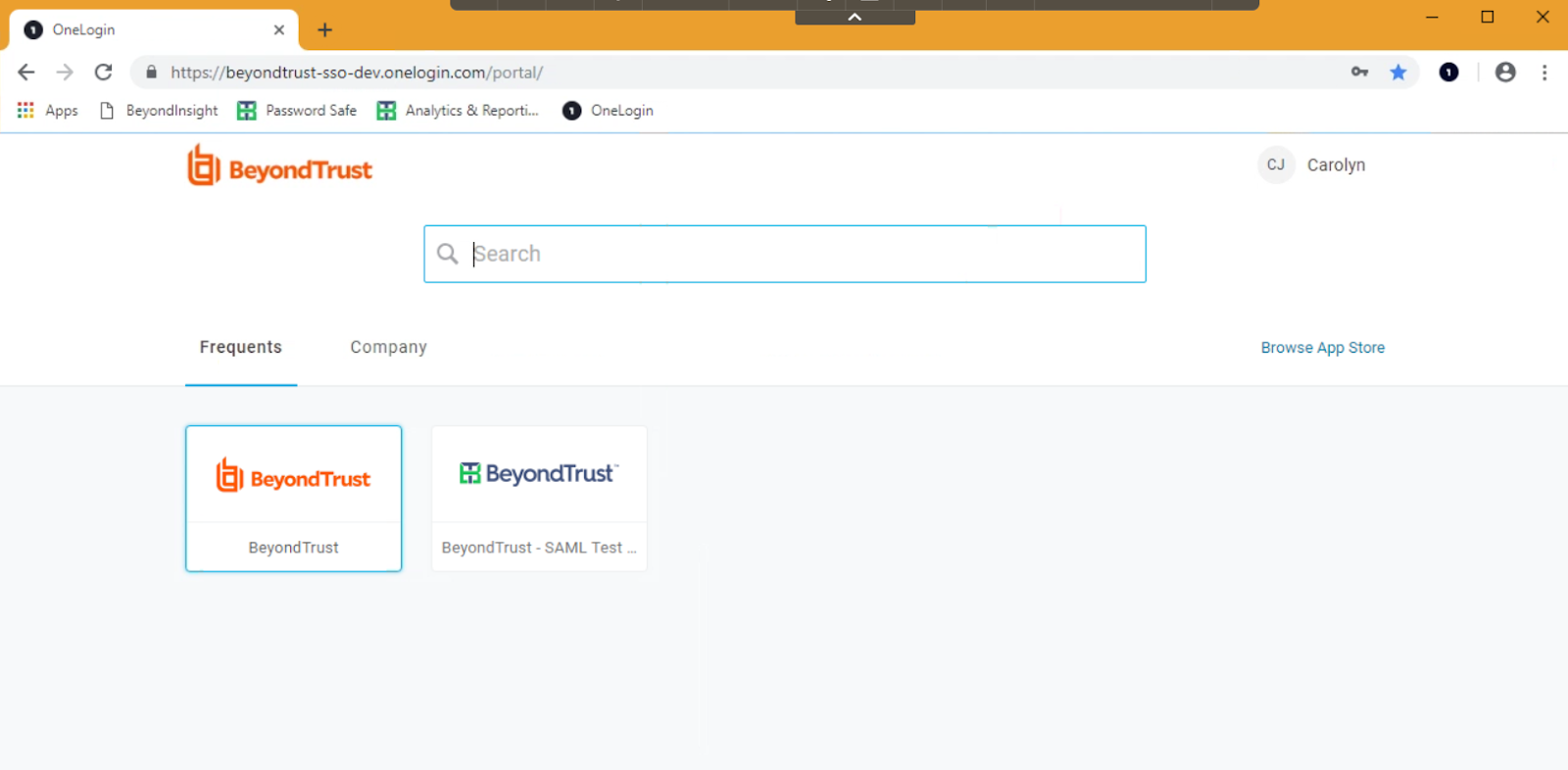

Figure 1 : L'interface OneLogin montre les options MFA Radius et SAML

Option 1 : Quand un utilisateur se connecte au portail SSO de OneLogin, il clique ensuite sur l'icône BeyondTrust pour initier un accès aux comptes et applications utiles. La solution Password Safe de BeyondTrust injecte les identifiants à privilèges dans la session sécurisée lancée directement depuis l'appliance Password Safe vers le système-cible. Cette approche empêche les compromissions de type "man-in-the-middle" et "pass-the-hash" puisque les identifiants à privilèges ne sont jamais stockés sur le poste de l'utilisateur.

Après que l'utilisateur a soumis son token MFA (soit manuellement, soit par push) pour s'authentifier avec le SSO OneLogin, il a plusieurs alternatives pour accéder aux systèmes via Password Safe. Ces alternatives sont disponibles pour maintenir une productivité normale tout en assurant la sécurité optimale pour les accès dans l'entreprise.

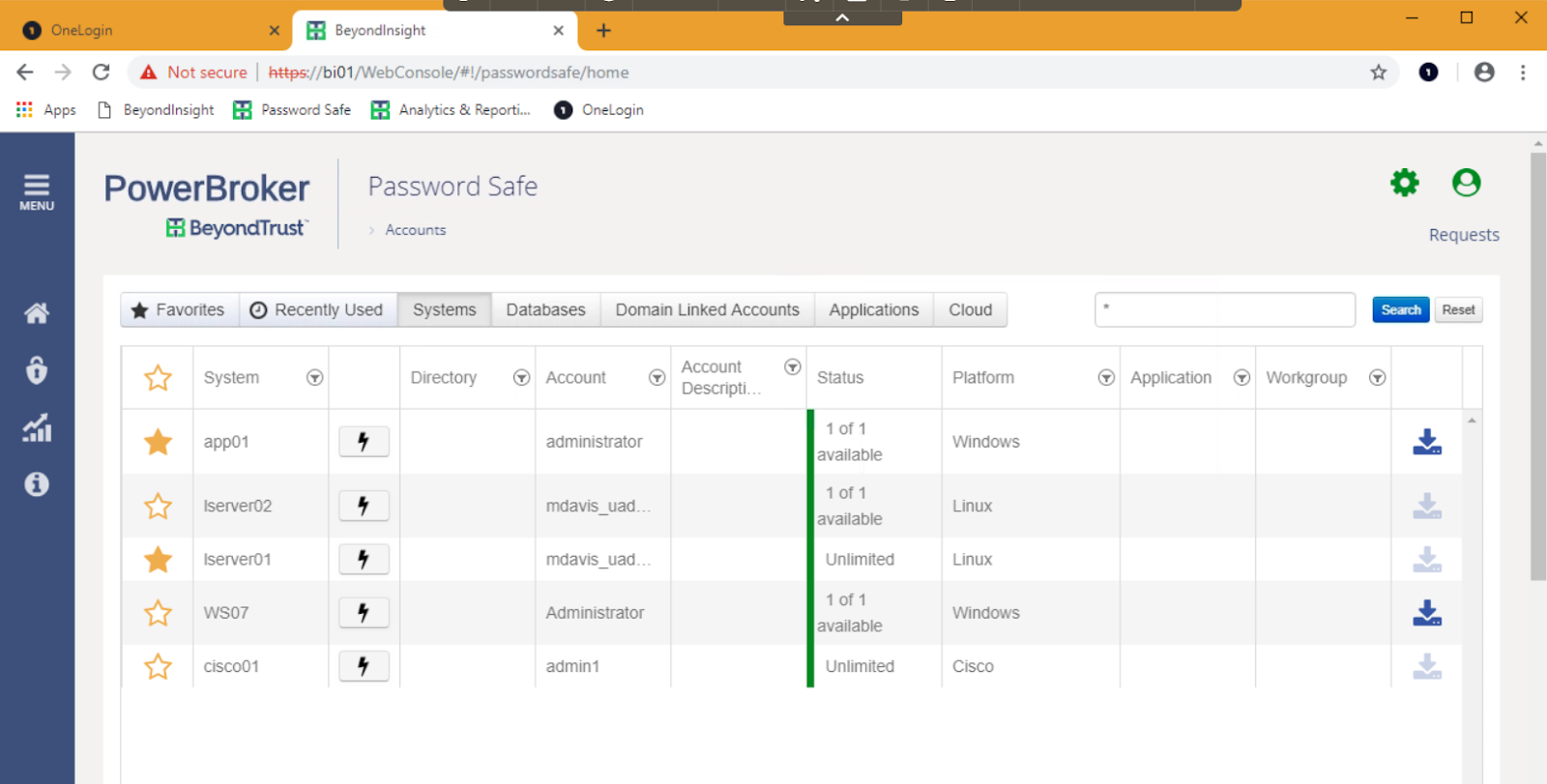

Option 2 : L'intégration de OneLogin et BeyondTrust peut aussi permettre l'accès de l'utilisateur au portail Password Safe dans un navigateur internet standard. Le portail Password Safe fournira tous les comptes, applications et ressources autorisés pour cet utilisateur, sur la base des contrôles d'accès et des rôles pré-définis pour lui ou son groupe. Notez que les utilisateurs et groupes peuvent être poussés dans Password Safe à partir d'Active Directory, de LDAP, SailPoint et centralisés avec BeyondInsight -plateforme intégrée en support des solutions PAM de BeyondTrust.

Figure 2 : Le portail Password Safe via le navigateur standard d'un utilisateur

Un utilisateur peut accéder aux systèmes via PuTTY ou un autre service de terminal de son choix, comme il en a éventuellement l'habitude. De même, l'utilisateur pourrait aussi initier la session via une icône Direct Connect sur son bureau. La facilité d'utilisation saute aux yeux immédiatement car on se connecte à ses ressources comme avant mais sans avoir à se rappeler des mots de passe (merci OneLogin !). BeyondTrust injectera automatiquement ces identifiants dans la session sécurisée sous proxy. Bénéfice supplémentaire : les ressources, identifiants de compte et données stockées sont maintenant dotée d'une protection contre les vecteurs d'attaque visant les accès à privilèges.

La capacité à initier une session sécurisée à partir de Password Safe vers quasiment tout appareil (Unix, Linux, Windows, Mac, iSeries, dispositif réseau, DevOps, IoT, SCADA, etc.) fournit un niveau de sécurité fiable et constant dans des environnements hétérogènes. BeyondTrust aide les organisations à appliquer les bonnes pratiques autour de la gestion des accès à privilèges comme la fait d'imposer à tout appareil, base de données, application, serveur, compte de service ou d'administration un mot de passe unique distinct et renouvelé après chaque utilisation. Si l'utilisateur n'a pas à retenir ces identifiants, on évitera leur stockage sauvage dans des fichiers textes ou tableurs ou sur des post-its. BeyondTrust peut également générer des alertes et compléter des rapports d'audit pour toutes les activités de compte, jusqu'aux frappes clavier, dans toute l'entreprise.

Enfin, les équipes IT bénéficient d'une visibilité et de capacités d'audit de bout-en-bout sur les activités des utilisateurs en tirant parti à la fois du SSO OneLogin de du PAM BeyondTrust. Combinées, ces solutions vous apportent un meilleur contrôle et vous aident à éliminer ou du moins drastiquement réduire la capacité de nuire des vecteurs d'attaque parmi les plus dangereux.

Traduit de l'article de Shaun Pressley, Sr Solution Engineer chez BeyondTrust, du 1er mai 2019

Contactez MIEL, distributeur en France, au 01 60 19 34 52 pour en savoir plus sur les solutions BeyondTrust et OneLogin.

Articles similaires

Aucune organisation n'est à l'abri d'une faille de sécurité, et le coupable n'est pas toujours le hacker de l'ombre que l'ion pourrait imaginer. En...

Lire l'article

La résilience des réseaux commence par une gestion hors bande intelligente. La manière dont la plupart des entreprises gèrent leurs affaires a...

Lire l'article

Dans les écosystèmes informatiques actuels, on a de plus en plus d'équipements connectés sur les différents systèmes d'information. Toujours plus de...

Lire l'article