Survivre aux ransomwares | Le secret ? Être proactif !

Article écrit par

M.K

En 2021, les ransomwares ont sans doute été la principale préoccupation de chacun en matière de cybersécurité. Le Financial Crimes Enforcement Network du Trésor américain a constaté qu'au cours du premier semestre de 2021, le montant versé pour les ransomwares a atteint plus de 590 millions de dollars, soit plus que le montant total versé pour toute l'année 2020. Les rapports sur les attaques réussies de ransomware comme Colonial Pipeline, qui a mis hors service des infrastructures américaines essentielles, et Kaseya - une attaque combinée ransomware/chaîne d'approvisionnement qui a mis hors service plus de 1 500 entreprises en une seule attaque, étaient partout.

Tester mon entreprise contre les ransomwares :

Suppositions mises à part, parlons des faits

Ceci étant dit, nous ne pensons pas que cela donne une image complète de ce qui se passe réellement. Axées sur les pires scénarios, la plupart de ces histoires étaient pleines de vitriol et manquaient de détails essentiels. Chez Cymulate, nous avons estimé que les questions et les lacunes sous-jacentes essentielles à la compréhension de la pandémie actuelle de ransomware étaient terriblement absentes du tableau.

Nous avons mené une enquête sur les ransomwares auprès d'entreprises du monde entier et avons reçu des réponses formidables. La communauté s'est exprimée franchement et a partagé des détails saisissants, confirmant que cette menace touche toutes les organisations, quels que soient leur situation géographique, leur secteur d'activité ou leur taille. Certains des résultats de l'enquête étaient à la fois surprenants et passionnants, permettant de mieux comprendre des aspects moins connus de l'épidémie actuelle de ransomware.

Plus important encore, elle a mis en lumière des recommandations prescriptives claires et décisives sur la manière dont les entreprises peuvent mieux se préparer. En suivant l'exemple des participants à l'enquête, les entreprises peuvent se rétablir plus facilement en minimisant les dommages et en réduisant la durée du cycle de vie des attaques par ransomware.

Vous pouvez télécharger les résultats complets de l'enquête 2021 Ransomware Study - Unexpected Reasons for Optimism ou consulter les principaux points à retenir ci-dessous.

Tout le monde est une cible

La majorité des personnes interrogées estiment que les ransomwares ont dépassé le cadre des préoccupations purement informatiques pour atteindre les dirigeants d'entreprise, voire la salle du conseil d'administration. Qu'une personne interrogée ait subi une attaque par ransomware directement ou non, nous avons constaté que le niveau de confiance à l'égard de la mise en échec de la prochaine attaque par ransomware était presque aussi faible.

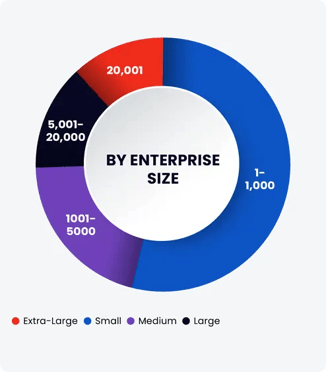

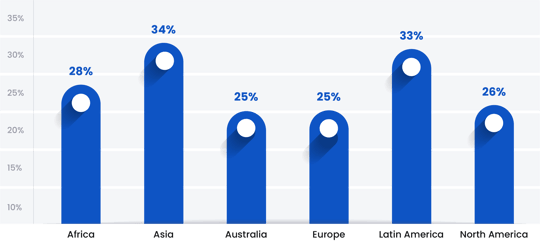

Les personnes interrogées directement visées par un ransomware ne pouvaient être classées selon aucun critère. Il semble que les attaquants de ransomware s'en prennent à tout le monde de la même manière. Il n'y a pas de région du monde, de secteur d'activité ou de taille d'entreprise qui n'ait pas été victime d'attaques par ransomware de manière substantielle. Bien qu'il y ait eu une certaine variance des risques et quelques exceptions inattendues, que ce soit au niveau de la région, du secteur ou de la taille, il n'y a pas eu de carte "sortie de prison".

Tout le monde est victime

| Par taille : | Par région : |

|

|

Pour des détails et une analyse approfondis, voir le rapport complet.

Mesurer l'impact

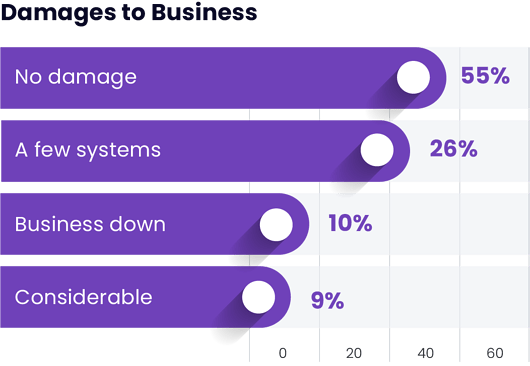

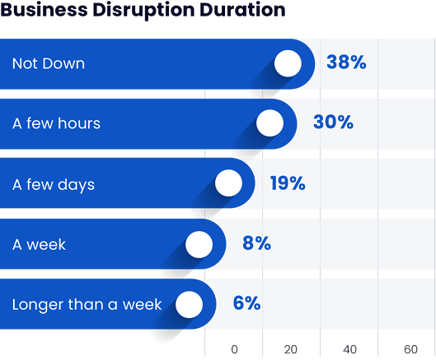

Pour ceux qui ont été confrontés directement à une attaque par ransomware, l'enquête a demandé en détail le niveau des dommages, la durée et la fréquence de l'attaque, ce qui a donné des résultats étonnamment réjouissants.

La majorité des victimes d'une attaque par ransomware ont pu s'en remettre en ne subissant que des dommages minimes, seule une petite minorité ayant subi des dommages "considérables" à "l'arrêt des activités" lors d'une attaque. En termes de durée d'indisponibilité, la plupart des victimes ont également pu se rétablir en quelques heures ou quelques jours, seule une petite minorité d'entre elles ayant pris une semaine ou plus.

Impact des ransomwares

| En fonction des dommages : | En fonction de la durée : |

|

|

Raison d'espérer

À ce stade, mon niveau d'excitation était élevé. Comme l'a montré l'enquête, tout le monde est visé et, plus important encore, la sensibilisation et l'anxiété accrues qui ont atteint, dans la plupart des cas, le niveau des entreprises et des conseils d'administration, ont incité à prendre des mesures. Ces actions ont permis de minimiser les dommages et la durée pour la majorité des répondants qui ont été touchés.

La dernière section de l'enquête a apporté des réponses détaillées sur ce que les entreprises font pour prévenir et/ou se remettre d'un ransomware.

Les entreprises deviennent proactives grâce aux tests offensifs

Pour commencer, la plupart des entreprises ont signalé une augmentation de leur budget et de leurs effectifs en conséquence directe de l'augmentation des attaques par ransomware. Si les victimes de ransomwares ont augmenté leur budget et leurs effectifs plus que les non-victimes, la différence n'est pas énorme, car la simple perception d'un risque supplémentaire induit par l'anxiété a entraîné des augmentations similaires.

Deuxièmement, tant chez les victimes que chez les non-victimes, la majorité des répondants ont modifié leurs plans de réponse aux incidents pour y inclure les ransomwares. La seule statistique décevante de l'enquête est que seule une minorité a mis en pratique ces plans de réponse aux incidents. En tant que praticien de la cybersécurité, je trouve que la mise en pratique des plans de réponse aux incidents est cruciale pour trouver et combler les failles de sécurité, optimiser la gestion des réponses et réduire le MTTR. Il n'y a pas de meilleure façon de préparer votre personnel - y compris les entreprises, les services juridiques, les relations publiques et les cadres.

Nous avons constaté qu'une écrasante majorité des répondants avaient ajouté des achats et des pratiques de sécurité traditionnels supplémentaires en réponse directe aux ransomwares. Les entreprises ont pris quatre mesures, la plus importante étant l'ajout de solutions de RGPD et d'authentification multifactorielle à leur dispositif de sécurité.

Alors que la GED et l'authentification multifactorielle étaient les deux principales améliorations apportées par les victimes et les non-victimes de ransomware, l'option préférée des victimes était l'authentification multifactorielle, tandis que les non-victimes optaient davantage pour la GED. Je suis curieux de savoir pourquoi. À tel point que nous réaliserons une deuxième enquête sur les ransomwares à la même époque l'année prochaine et poserons des questions plus pointues sur la façon dont les attaques par ransomware touchent les victimes. Les deux autres achats et pratiques de sécurité traditionnels que nous avons constatés sont l'intégration d'une segmentation supplémentaire du réseau et l'amélioration des mécanismes de sauvegarde.

Enfin, nous avons constaté que la plupart des participants, qu'ils soient ou non victimes de ransomwares, avaient ajouté des pratiques de cybersécurité offensives à leurs cyberdéfenses. Alors que certains avaient ajouté le traditionnel pen testing, la plupart étaient allés beaucoup plus loin, en incorporant des solutions de tests offensifs avancés allant de l'équipe rouge automatisée en continu, de l'équipe violette, de la simulation d'attaque de brèche à la gestion de la vulnérabilité basée sur l'attaque et à la gestion de la surface d'attaque. Pour moi, ce fait était le plus encourageant.

Les pratiques de cybersécurité offensives vous permettent de tester les menaces de ransomware en toute sécurité dans votre environnement de production. Elles vous offrent le meilleur moyen de comprendre et de visualiser les risques et la manière de les atténuer, en remplaçant les hypothèses par des tests et des résultats empiriques.

Ce faisant, vous optimisez votre posture de sécurité, vos plans de réponse instantanée et votre personnel. Vous réduisez votre niveau de risque en établissant une base de référence de la posture de sécurité et en la suivant dans le temps. Vous pouvez adapter vos efforts en fonction des besoins et prouver la valeur de vos dépenses de cybersécurité grâce à des mesures quantifiées et traçables.

4 étapes pour être prêt :

Les cyber-menaces telles que les ransomwares sont considérées comme des menaces commerciales justifiées aux conséquences désastreuses. La prise de conscience et l'anxiété croissantes conduisent à l'action. La cybersécurité est désormais considérée comme un élément contribuant à la continuité de l'entreprise, stratégique pour sa survie et sa réussite.

- Les budgets et le personnel ont augmenté.

- Des plans de réponse aux incidents sont élaborés et modifiés et, pour les entreprises les mieux préparées, ces plans sont mis en pratique et optimisés.

- La GED, l'authentification multifactorielle, une segmentation supplémentaire du réseau et des mécanismes de sauvegarde améliorés sont mis en œuvre.

- Des pratiques offensives de cybersécurité sont ajoutées.

Dans l'ensemble, les entreprises prennent le dessus.

Testez facilement, précisément et en toute sécurité votre entreprise contre les ransomwares avec l'évaluation gratuite Cymulate Ransomware Assessment.

Commencez à simuler des cyber-attaques dès aujourd'hui avec un essai gratuit de 14 jours de la plateforme de gestion de la posture de sécurité étendue de Cymulate.

Traduction de l'article rédigé par Dave Klein | Novembre 2021

Articles similaires

Rédigé par Adrien Gendre en avril 2021.

Si les attaques de ransomware lancées contre les grandes entreprises peuvent rapporter gros à un...

Lire l'article

Les attaques par ransomware peuvent donner aux victimes un sentiment d'impuissance. Nous avons vu les demandes d'extorsion augmenter de façon...

Lire l'articleWannaCry, Ryuk, Locky... Tous des ransomwares très connu qui ont fait de gros dégâts dans des systèmes informatiques. Les ransomwares sont...

Lire l'article