Aller encore plus loin dans la sécurité du Endpoint

Article écrit par

D.R.

Article de Michael Moshiri du 2 mai 2017. Traduit de l'anglais par Miel.

Palo Alto Networks annonce la sortie de la version 4.0 de son système Traps pour la protection avancée des postes clients (endpoints). A cette occasion, Traps étend la portée de ses capacités de protection multi-méthodes aux terminaux macOS et Android, et couvre de nouvelles techniques d'attaque.

Dans cet article, je détaillerai quelques-unes des améliorations apportées à Traps et expliquerai comment elles vous aident à sécuriser vos postes clients contre les cyber attaques. Pour plus de détails, je vous encourage à consulter le livre blanc Traps Technology Overview (en anglais, ndlt) ou à suivre le prochain webinar (webinar Miel en français, lundi 15 mai à 14h30). Vous comprendrez comment Traps protège votre entreprise contre les mutations récentes des attaques sur les endpoints.

Etendre l'approche multi-méthodes

Traps remplace les anti-virus traditionnels et sécurise les terminaux grâce à une approche multi-méthodes. En s'appuyant sur une combinaison unique hautement efficace de méthodes de protection contre les exploits et les malwares, Traps bloque aussi bien les menaces connues que les attaques inconnues -et ce avant qu'elles n'aient pu corrompre un système.

"La sécurité du endpoint basée sur des signatures ne peut tout simplement pas fournir de protection efficace contre la nouvelle vague de cyber attaques visant les terminaux. Face au problème aigu de l'effet Patient Zéro, une nouvelle approche doit présider. Conçu dès le départ pour adresser les besoins nouveaux de sécurité du endpoint, Palo Alto Networks Traps propose une protection moderne du poste client qui peut être déployée de manière autonome ou comme un composant d'une plateforme plus large de cyber sécurité en bénéficiant des synergies intégrées introduites par leur plateforme de sécurité nouvelle génération (Next Generation Firewall). Palo Alto Networks Traps doit être considéré par les entreprises cherchant à protéger leurs appareils avec les technologies dernier cri contre les menaces actuelles." -Franck Dickson, Research Director, Worldwide Security Products, IDC

Traps v4.0 inclut plusieurs fonctionnalités avancées et améliorations :

Une vraie protection pour les Mac

Traps sécurise les systèmes macOS et remplace les anti-virus traditionnels par une approche multi-méthodes de la protection. Traps bloque à la fois les malwares et les exploits, connus ou inconnus, avant qu'ils ne puisse corrompre le poste Mac.

Son approche diffère fortement de celle des anti-virus existants basés sur des signatures et des solutions de sécurité pour macOS qui se disent "nouvelle génération" mais ne peuvent pas empêcher les cyber brèches en bloquant à la fois les malwares et les exploits, laissant le endpoint exposé aux attaques.

Protection contre les macros Office malignes

Traps bloque les macros dangereuses, connues comme inconnues, embarquées dans les fichiers Word ou Excel avant que ces fichiers ne s'ouvrent. Cela protège des ransomwares et autres menaces avancées qui s'appuient sur des attaques par macro pour contourner les protections en place.

- Traps utilise notre intelligence des menaces WildFire pour identifier instantanément un fichier Office (avec une macro dangereuse) qui a déjà été rencontrée par un des 15500 clients WildFire, par un de nos partenaire technologique ou par notre propre observatoire des menaces Unit 42.

- Dans le cas d'un fichier Office avec macro non référencé par WildFire, Traps se sert d'une analyse locale (via du machine learning) pour déterminer immédiatement si la macro est dangereuse. Nous nous sommes servis de l'intelligence anti-menace disponible dans WildFire pour concevoir un modèle de machine learning qui reconnait maintenant de manière autonome les macros malignes -spécialement les variantes inconnues- avec une efficacité et une pertinence sans égales.

- En plus de l'analyse locale pour délivrer un verdict vis-à-vis d'un fichier Office comportant une macro inconnue, Traps peut soumettre le fichier à WildFire pour une inspection et une analyse complètes. WildFire va au-delà des approches traditionnelles de sandboxing, grâce à un niveau de découverte inégalé et une réelle la protection contre les évasions anti-malware. Cette efficacité de detection est due à la combinaison de quatre techniques indépendantes : l'analyse dynamique, l'analyse statique, le machine-learning et l'analyse bare-metal.

Protection améliorée des child processes

Traps fournit un contrôle très fin de l’exécution des applications légitimes, comme les moteurs de script et les lignes de commande, qui peuvent être détournées à des fins de propagation de nuisances. Ceci empêche les menaces avancées et ransomwares de lancer des attaques évasives non-détectées par les solutions de sécurité du poste en place.

Par exemple, Traps peut empêcher Internet Explorer de lancer un interpréteur de scripts spécifique en tant que child process (process secondaire) -ce qui est une technique commune des ransomwares. Pour chaque processus donné, Traps permet soit de bloquer tout child process sauf ceux qui sont sur liste blanche, soit d'autoriser tous les processus enfants à l'exception de ceux qui sont blacklistés.

Protection contre le Fingerprinting des exploit kits

Les exploit kits font le profilage d'un système utilisateur pour identifier les vulnérabilités potentielles et livrer l'attaque optimale qui va corrompre un système ou du moins accroitre les chances de succès de l'attaque. Cette technique est communément appelée le "fingerprinting" d'un système. Traps empêche les attaquants d'identifier et de cibler des endpoints vulnérables en bloquant les tentatives de fingerprinting des exploit kits. Dans les faits, cela empêche l'attaque avant même qu'elle ait débuté.

Protection contre la technique Kernel Privilege Escalation

Les exploits de noyau font partie des attaques les plus avancées. Emanant souvent de services étatiques avec des menaces persistantes avancées (APTs), les exploits du kernel ciblent les vulnérabilités dans le système d'exploitation lui-même. Une approche fréquente d'exploitation du noyau consiste à créer un processus corrompu qui va s'appuyer sur l'exploit du kernel pour voler les identifiants ("tokens") d'un processus avec privilège, permettant ainsi au processus pirate de s'exécuter avec des permissions au niveau système. Traps reconnait et bloque cette technique.

Visibilité unifiée sur les alertes de sécurité

Traps 4.0 peut partager ses logs et évènements de sécurité avec le système Panorama de Palo Alto Networks pour la gestion de la sécurité réseau. Cette intégration permet aux équipes sécurité d'analyser et de corréler les formats de menaces en utilisant à la fois les évènements de sécurité Traps et ceux du réseau. Ce qui, en retour, fournit une image unifiée des évènements de sécurité à l'échelle de tout l'environnement.

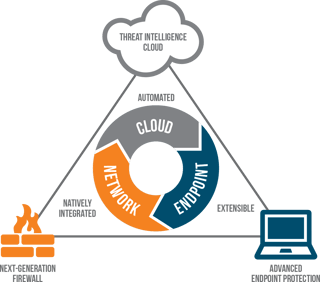

En conjonction avec les stratégies automatisées, l'intégration de Traps avec Panorama permet à nos clients d'éliminer des surfaces d'attaque entières dans leurs environnements, du endpoint aux firewalls, jusqu'aux applications Cloud et SaaS.

Protection Traps pour les appareils Android (Beta)

Traps pour Android est maintenant disponible dans le cadre d'un programme Beta accessible à la communauté, pour étendre la protection multi-méthodes de Traps aux utilisateurs de terminaux Android.

Sur un appareil Android, Traps identifie instantanément un malware connu en vérifiant le hash de chaque application auprès de WildFire. Avec une analyse locale, Traps détermine immédiatement si une application inconnue est un malware, en plus de soumettre cette application à WildFire pour une inspection et une analyse complètes. WildFire, en retour, analyse l'application inconnue à l'aide de son approche multi-techniques et rend son verdict.

Traps identifie aussi les applications inconnues mais bénignes grâce à sa méthode Trusted Publisher Identification. Traps informe les utilisateurs du verdict associé à chaque application et leur donne ainsi la liberté de terminer, désinstaller l'application ou de continuer de l'utiliser.

Pour en savoir plus sur Traps pour Android, et pour participer à la campagne d'utilisation en Beta, merci de contacter l'équipe Palo Alto Networks France.

Pour aller plus loin :

Consulter le livre blanc Traps Technology Overview (en anglais)

Articles similaires

Bièvres, le 5 juin 2025 – MIEL, distributeur d'innovation IT, et Horizon3.ai, éditeur logiciel de pentesting de cybersécurité, sont fiers d'annoncer...

Lire l'article

Flare renforce sa présence sur le marché hexagonal et signe un partenariat de distribution avec MIEL

Lire l'article

Zero Trust et réduction de la surface d'attaque sont des maîtres mots de la stratégie de défense des systèmes d'information (S.I.) aujourd'hui. Sans...

Lire l'article