"Pour les MSP et les professionnels du secteur, cela change la donne", déclare Gil Pekelman, PDG d'Atera. "Autopilot permet aux équipes de rediriger...

Nos derniers articles

Le PDG d'Atera à propos de la plateforme Autopilot : 'Il ne dit pas seulement quel est le problème, il le résout'

Lire l'article

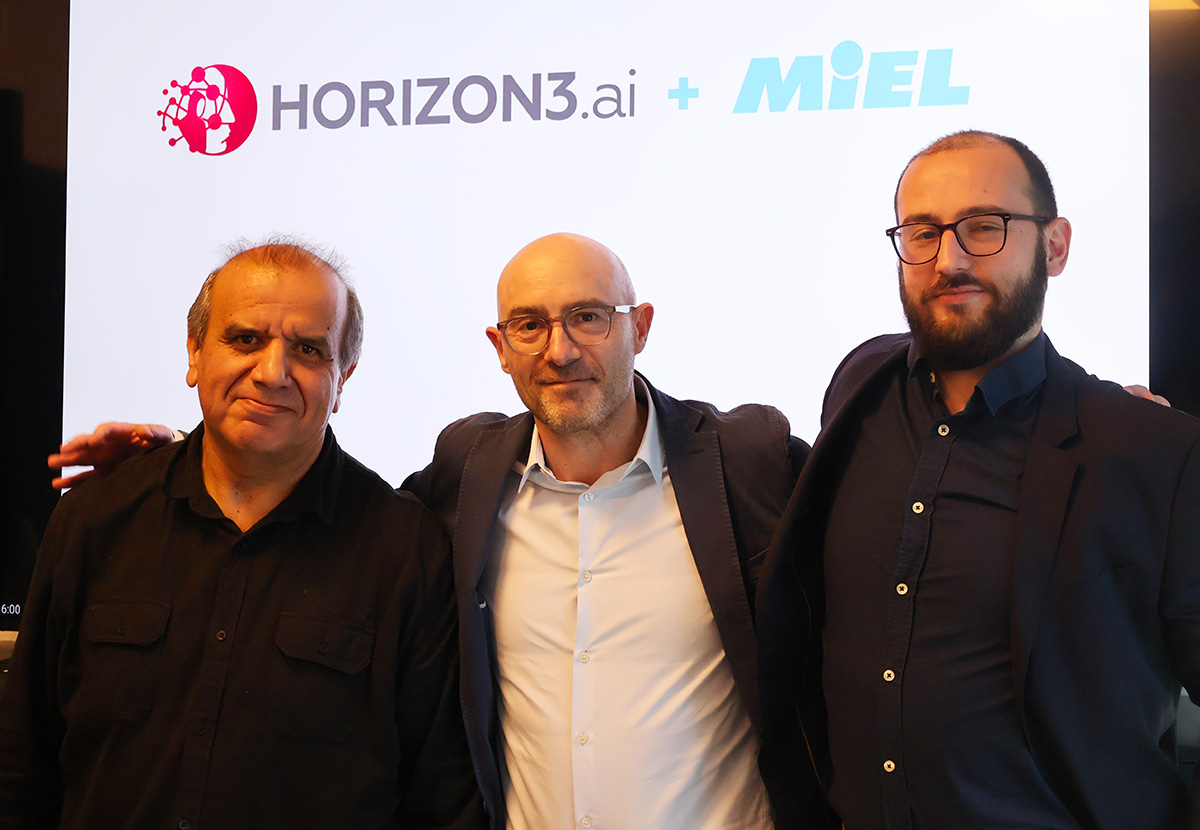

MIEL propose maintenant en France la plateforme de sécurité offensive de Horizon3.ai.

Bièvres, le 5 juin 2025 – MIEL, distributeur d'innovation IT, et Horizon3.ai, éditeur logiciel de pentesting de cybersécurité, sont fiers d'annoncer...

Lire l'article

L'Europe, deuxième terre d'innovation IT

L'excellence européenne en matière de nouvelles technologies IT se reflète dans le portfolio de solutions proposé par MIEL aujourd'hui. Si la Silicon...

Lire l'article

Transformer l'IT du milieu hospitalier pour répondre aux enjeux spécifiques de connectivité

Les hôpitaux dépendent d'une informatique sécurisée et évolutive pour gérer les soins aux patients et les opérations. Les appareils médicaux...

Lire l'article

Nouvelle offre 2025 de formation Panorama par Palo Alto Networks

Palo Alto Networks vient d’annoncer une importante mise à jour de ses formations Panorama pour l’année 2025. L’objectif ? Simplifier et moderniser...

Lire l'article

Palo Alto Networks annonce Prisma AIRS pour sécuriser l'IA

Comme chaque année, Miel était présent à la RSA Conference à San Francisco, LE rendez-vous incontournable de la cyber sécurité. Et nous n'avons pas...

Lire l'article

FSE+ 2025 : Un levier stratégique pour financer vos formations pro

Le Fonds Social Européen Plus (FSE+) constitue une opportunité majeure pour les entreprises souhaitant investir dans la formation professionnelle de...

Lire l'article

Toutes les incentives Palo Alto Networks en cours de validité

Palo Alto Networks propose à ses partenaires plusieurs incentives dans le but de vous récompenser personnellement pour votre implication et votre...

Lire l'article

Transition des infrastructures VDI vers Prisma Access Browser avec Palo Alto Networks et Miel

Miel et Palo Alto Networks annoncent un partenariat stratégique pour accompagner la transition des infrastructures VDI vers Prisma Access Browser.

Lire l'article