Prisma Cloud : Plateforme native de sécurité pour ressources et clouds

Article écrit par

M.K

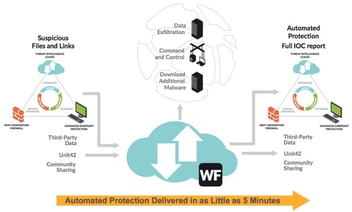

Données exposées, accès ouverts, non-conformité, mauvaise configuration… Le besoin de se protéger contre les vulnérabilités liées à la migration vers le cloud public est devenue une priorité parce que l’utilisation du cloud public est, elle, inarrêtable. Avoir une approche simple et cohérente sans multiplier les plateformes et sans freiner l’activité est une gageure. Prisma Cloud de Palo Alto Networks est en train de réussir ce pari.

Les responsables sécurité des sociétés qui migrent aujourd’hui de plus en plus d’applications vers Amazon, Azure ou Google ont des sueurs froides. Ils savent que c’est un processus qu’ils ne peuvent arrêter, mais ils savent aussi que la visibilité n’a plus rien à voir avec celle qu’ils avaient avec des ressources sur site. Ils savent également que les applications que la société utilise doivent souvent être réarchitecturées pour fonctionner via des micro-services et que ça peut exposer les données. Ils savent enfin que s’ils ne permettent pas aux développeurs d’avoir des gardes fous automatiques pour sécuriser les déploiements au plus tôt dans le cycle de développement des applications, ils courent à la catastrophe. Aujourd’hui Prisma cloud va répondre à travers une unique plateforme à toutes ces problématiques, quel que soit l’environnement, et quel que soit le type de ressource.

La caractéristique principale de Prisma cloud est d’être une plateforme unifiée pour sécuriser les ressources déployées en cloud public quel que soit le cloud, mais aussi sécuriser les hosts qui hébergent ces workloads, que ces hosts soient des VM traditionnelles, des conteneurs de type cluster Kubernetes ou du Serverless, aujourd’hui de plus en plus utilisé.

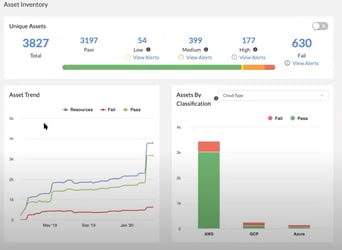

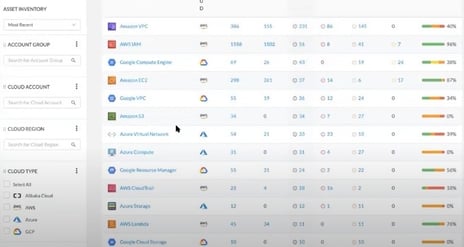

La fonctionnalité fondatrice de Prisma Cloud est l’accès à une visibilité temps réel sur tous les environnements de cloud public, présenté de manière unifiée, cohérente et simple, quel que soit le fournisseur utilisé.

L’interface donne également accès à une investigation en temps réel des incidents avec la possibilité d’auto-remédiation de ces incidents.

La visibilité exhaustive offerte par Prisma Cloud va permettre ensuite de créer rapidement et facilement un cadre de règles de conformité et de sécurité cohérent pour tous les environnements, et de générer par exemple en un clic un rapport de non-conformité.

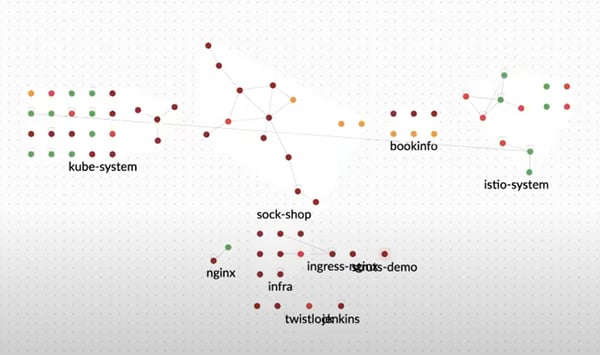

Prisma intègre bien sûr la fonction de protection des workloads. : La vue ci-dessous représente typiquement une vue temps réel des tous environnements containers. Cette vue existe pour tous les types de host.

Prisma Cloud fait une analyse des images et un scan des vulnérabilités tout au long du cycle de vie du conteneur, du développement au runtime en passant par les registres.

Cette visibilité et ces analyses vont permettre notamment la mise en place de règles de micro-segmentation et de contrôle des flux.

On construit ainsi un modèle de sécurité qui va suivre l’image tout au long du process de « runtime ». On va alors déployer ces nouvelles images rapidement et facilement en toute confiance sachant que si ce conteneur fait quelque chose qui n’a pas été modélisé dans les registres, cette action sera considérée comme une anomalie qui pourra déclencher le blocage ou l’arrêt du conteneur

Prisma Cloud est également conçu pour s’intégrer aux technologies CI et CD existantes comme Jenkins par exemple. Les développeurs ont accès en mode « self-service » à la visibilité sur les potentielles vulnérabilités de sécurité et de conformité beaucoup plus en amont dans le cycle de développement, en d’autres termes aux fameux garde-fous nécessaires pour contrôler les déploiements.

Plus d’informations sur https://www.paloaltonetworks.com/prisma/cloud

Articles similaires

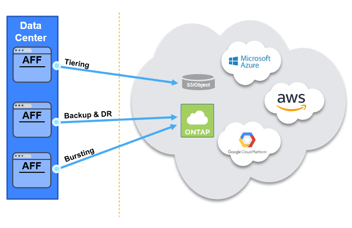

Imaginez donner la flexibilité à votre client de faire évoluer son stockage selon ses besoins, tout en réduisant le coût total de possession (TCO) ?...

Lire l'article

Comment permettre aux clients de soumettre leurs données pour examen dans à l'intérieur des frontières européennes, tout en bénéficiant de la...

Lire l'article

Préférer investir sur l'innovation plutôt que sur la maintenance informatique, et répondre plus rapidement aux demandes sont des enjeux cruciaux...

Lire l'article