MIEL est distributeur à valeur ajoutée de nouvelles technologies pour l'informatique des entreprises depuis 1985. Autour des solutions toujours à la...

Nos derniers articles

XMCO confie à MIEL la distribution en France de Yuno (veille cyber)

MIEL peut désormais proposer à ses partenaires la revente de Yuno, service de veille cyber, pour compléter leurs offres d’accompagnement des DSI et...

Lire l'article

IGEL nomme Miel comme distributeur de ses solutions en France

Bièvres - le 5 avril 2022 - MIEL, distributeur à valeur ajoutée de nouvelles technologies pour l'IT des entreprises, et IGEL, éditeur de IGEL OS, le...

Lire l'article

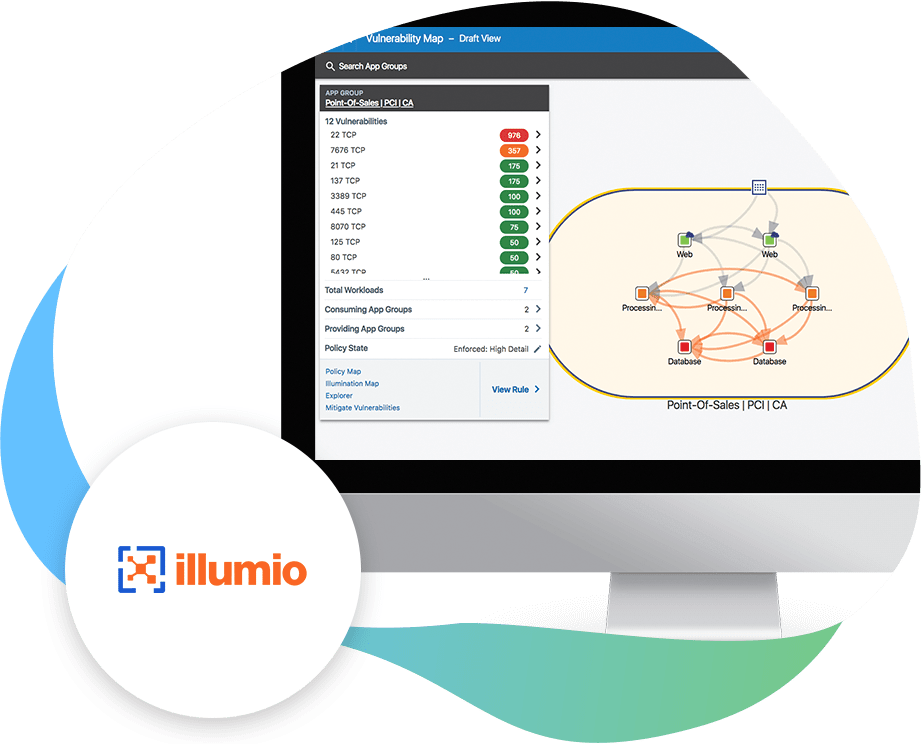

Illumio & les établissements de santé VS la vague de cyber-attaques

Illumio Core vous prémunit contre la propagation des brêches en cartographiant et segmentant en temps réel les dépendances, et en appliquant au...

Lire l'article

IT Meetings, FIC, IT Partners,... retrouvez-y les équipes MIEL !

La rentrée de septembre 2021 est riche en évènements. La situation sanitaire a conduit les organisateurs et éditeurs à reporter les salons et autres...

Lire l'article

MIEL ajoute le leader de la segmentation Zero Trust à son catalogue

Les partenaires revendeurs de MIEL vont pouvoir découvrir et proposer à leurs clients les solutions d’ILLUMIO pour assurer l’étanchéité de leurs...

Lire l'article

BeyondTrust Réduire les privilèges excessifs sans brider l'utilisateur

Le second rapport du Magic Quadrant consacré à la gestion des accès privilégiés, le Gartner Magic Quadrant for Privileged Access Management, vient...

Lire l'article

Les 4 objectifs à assigner à la gestion des vulnérabilités

Chez Rapid7, la top priorité est de révéler les besoins non adressés et de créer de la valeur au sein des produits en développement pour y répondre....

Lire l'article